Karriere 7 Offene Stellen 250+ Mitarbeitende

Karriere 7 Offene Stellen 250+ Mitarbeitende

InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

Warum Sie Ihre wertvollen Unternehmensdaten wie Kronjuwelen behandeln sollten

Unternehmensdaten müssen gesichert werden – denn Datenverluste können Ihr Unternehmen empfindlich treffen und sogar in der Existenz bedrohen. Datenverluste können aus unterschiedlichen Gründen auftreten: sei es beispielsweise durch Hardware- oder Systemfehler, durch Cyberattacken mit Ransomware, Viren oder Malware, hervorgerufen durch Naturkatastrophen, menschliches Versagen oder aus Böswilligkeit. Sichern Sie Ihre kritischen Unternehmensdaten angemessen? In diesem Blogbeitrag zeigen wir Ihnen bewährte Praktiken für Backup und Recovery auf und erläutern, weshalb auch Sie sich dringend mit dem Thema auseinandersetzen sollten.

Datenverschlüsselung – bei einer Ransomware-Attacke zählt jede Minute

Stellen Sie sich vor, Ihre kritischen Geschäftsdaten sind plötzlich in Geiselhaft. Denn Hacker haben Ihre Daten verschlüsselt – und jetzt verlangen sie ein hohes Lösegeld für die Entschlüsselung. Wie reagieren Sie? Ist die Sicherheit Ihrer Daten gewährleistet, wenn Sie sich entscheiden nicht zu zahlen – oder selbst wenn Sie zahlen? Während Sie die Optionen prüfen, bleibt Ihre Organisation gelähmt. Jede Minute, die verstreicht, erhöht den Druck, einen Entscheid zu treffen.

Dieses Szenario wünschen Sie nicht mal Ihrem grössten Feind. Durch Ransomware-Angriffe bekommt Backup und Recovery (Wiederherstellung) eine ganz andere Bedeutung. Backup und Recovery ist ein wesentlicher Bestandteil der Disaster-Recovery-Strategie, stellt jedoch in der heutigen diversifizierten und vielschichtigen IT-Umgebung eine grosse Herausforderung dar. Denn Prozesse, Technologien und Verfahren zur Erstellung regelmässiger Kopien von Daten und Anwendungen auf ein separates, sekundäres Gerät sind genauso wichtig wie die Wiederherstellung selbiger im Falle eines Datenverlust/-beschädigung sowie auch der Geschäftsabläufe.

Wie packen Sie diese Herausforderung an? Mit einer geeigneten Ransomware-Strategie können Sie das Risiko eines Angriffs reduzieren und zugleich die Auswirkungen eines erfolgreichen Angriffs mindern. Dafür müssen Sie folgende fünf Dinge tun:

- Planen: Erstellen Sie einen Plan als Grundlage, dieser sollte das WAS, WANN (Wiederherstellungspunkt-Ziele (RPO), die Wiederherstellungszeit-Ziele (RTO) und das Service Level Agreements (SLAs)), das WER beinhalten.

- Verhindern eines Angriffes: Setzen Sie auf Awareness, führen Sie ein regelmässiges Update-Patch und Wartungen durch, dazu gehört auch Hardening (Betriebssystem, Datenbank, Anwendungs- und Webserver), Berechtigungsmanagement als IAM (Standardbenutzer, Service, privilegierte Benutzer), MFA, etc.

- Umgebung überwachen: Erkennen von Angriffen so schnell wie möglich, damit die Auswirkungen eingeschränkt werden.

- Wiederherstellen: Schnelles Wiederherstellen der Systeme und Daten.

- Testen: Testen Sie den Plan und sorgen Sie für eine kontinuierliche Verbesserung.

Backup und Recovery – Checkliste für bewährte Praktiken

Für jedes Unternehmen ist es also von entscheidender Bedeutung, einen Prozess für Backup und Recovery zu implementieren. Ihr Unternehmen sollte Best Practices für Backup und Recovery einführen, um Geschäftsrisiken zu minimieren und die Einhaltung von Vorschriften zu gewährleisten. Das Versagen bei der ordnungsgemässen Verwaltung und Sicherung wichtiger Unternehmensdaten kann zu Betriebsunterbrechungen, Verlusten oder dem potenziellen Ausfall des Unternehmens selbst führen.

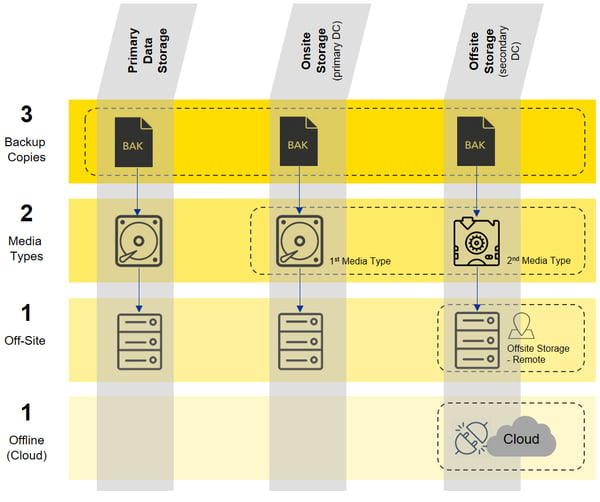

Abbildung – Datensicherung 3-2-1-1-Sicherungsregel

Wir haben für Sie im Whitepaper die Best Practices für Backup und Recovery zusammengetragen. Dieser Leitfaden soll Sie dabei unterstützen, Ihren Backup- und Recovery-Plan sowie die Backup-Architektur in groben Zügen zu überprüfen und ggf. anzupassen:

Information Lifecycle Management (ILM) als Teil des Backup-Prozesses

Vergessen Sie dabei das Information Lifecycle Management (ILM) nicht. ILM ist keine spezifische Technologie, sondern eine Kombination von Prozessen und Technologien, die bestimmt, wie Daten durch eine Umgebung fliessen. So können die Daten vom Zeitpunkt der Erstellung und ersten Speicherung, bis zu dem Zeitpunkt verwaltet werden, an dem sie veraltet sind und gelöscht werden müssen. Dazu gehört auch das Records Management. Denn Ihre Daten, sprich «Records» müssen:

- auf der Grundlage ihres Wertes für die Organisation und nicht aufgrund ihrer physischen oder logischen Eigenschaften aufbewahrt werden.

- aus unterschiedlichen Gründen erstellt und gepflegt werden, u.a. zur Wahrung von Rechten, zur Erfüllung von Compliance-Verpflichtungen, zur Dokumentation von Geschäftsprozessen, zur Bereitstellung von Kundenservice und zur Risikominimierung.

- auf medienneutraler Basis verwaltet und in Übereinstimmung mit genehmigten Richtlinien, Verfahren und Zeitplänen aufbewahrt werden.

- für den gleichen Zeitraum aufbewahrt werden, unabhängig von den Medien, auf denen bestimmte Aufzeichnungen gespeichert sind.

Sie sehen: Eine solide Datensicherungsstrategie ist von entscheidender Bedeutung – nicht nur bei einem Ransomware-Angriff und unabhängig von der Grösse Ihres Unternehmens oder der Branche. Mit unserem Whitepaper können Sie nun wertvolle Tipps und bewährte Best Practices vermitteln. Denn Ihre Daten sind zu wertvoll und geschäftskritisch, um nicht durch die Best Practices für Backup und Recovery geschützt zu werden.

Incident Response – weil Vorfälle jederzeit auftreten können

Trotz aller Vorsichtsmassnahmen ist nicht auszuschliessen, dass Ihr Unternehmen Opfer einer Cyberattacke wird. Deshalb ist die Erkennung, Analyse und Reaktion auf Cyberangriffe so wichtig – und zwar rund um die Uhr. Unser CSIRT (Computer Security Incident Response Team) aus unserem professionellen Cyber Defence Center (CDC) hilft Ihnen dabei, die Dauer eines Sicherheitsvorfalls und den dadurch verursachten Schaden zu minimieren sowie den Business Impact drastisch zu reduzieren.

Bildquelle: Datensicherung 3-2-1-1-Sicherungsregel aus dem Whitepaper Best Practices für Backup und Recovery

Blog

Zero Trust Maturity Model 2.0: Reifegradmodell auf 5 strategischen Säulen

SWIFT CSCF v2025 erhöht den Druck: Nur cyberresilient ist compliant